Die Microsoft Cloud ist fester Bestandteil moderner Unternehmens-IT. Microsoft 365 bietet eine Vielzahl leistungsstarker Anwendungen und Dienste, die Unternehmen dabei unterstützen, effizient zu arbeiten. Doch viele IT-Abteilungen vernachlässigen die Sicherheitseinstellungen ihres Tenants. In der Praxis sehen wir häufig Tenants, die sich noch im Standardzustand befinden und dadurch potenziellen Bedrohungen ausgesetzt sind. Was viele Unternehmen nicht wissen: Ein neu eingerichteter Microsoft 365 Tenant ist standardmäßig auf maximale Kollaboration ausgelegt – nicht auf höchste Sicherheitsstandards. Zahlreiche Funktionen sind von Haus aus offen konfiguriert, um die Zusammenarbeit zu erleichtern. Dies kann jedoch dazu führen, dass sensible Unternehmensdaten unkontrolliert weitergegeben werden oder unbefugte Dritte Zugriff auf geschäftskritische Informationen erhalten.

Unternehmen, die ihre Microsoft 365 Umgebung nicht regelmäßig überprüfen und Sicherheitsrichtlinien anpassen, setzen sich unnötigen Risiken aus. Hacker nutzen gezielt Schwachstellen in ungesicherten Tenants aus, um sich Zugang zu wertvollen Unternehmensdaten zu verschaffen. Daher ist es unerlässlich, eine kontinuierliche Sicherheitsstrategie zu verfolgen und bewährte Schutzmaßnahmen zu implementieren. In diesem Artikel zeigen wir Ihnen, welche kritischen Sicherheitslücken es gibt, wie Sie diese minimieren und warum ein proaktives Monitoring der Sicherheitseinstellungen in Ihrem Microsoft 365 Tenant unabdingbar ist.

Health Check

Kardinalfehler: Der globale Administrator

Ein häufiger und folgenschwerer Fehler vieler Unternehmen besteht darin, den regulären Benutzeraccount eines Administrators mit der Rolle des globalen Administrators auszustatten. Diese Vorgehensweise mag auf den ersten Blick praktisch erscheinen, da der Administrator so schnell und unkompliziert auf alle Einstellungen und Funktionen zugreifen kann. Doch genau hier liegt das Problem: Ein globaler Administrator hat uneingeschränkte Rechte und Zugriff auf den gesamten Tenant. Wenn dieses Konto kompromittiert wird, kann der Angreifer den gesamten Microsoft 365 Tenant kontrollieren, Nutzerkonten manipulieren und sensible Daten entwenden.

Warum ist das problematisch?

- Das Konto wird für alltägliche Arbeiten genutzt und ist somit ständig Angriffen ausgesetzt (z. B. durch Phishing, Brute-Force-Angriffe oder Malware-Infektionen).

- Ein erfolgreicher Angriff auf dieses Konto bedeutet uneingeschränkten Zugriff auf den gesamten Microsoft 365 Tenant, inklusive der Verwaltung von Benutzern, Gruppen, Richtlinien und sensiblen Unternehmensdaten.

- Eine fehlende Trennung zwischen Admin- und Nutzerkonto erschwert die Nachvollziehbarkeit von Änderungen und birgt erhebliche Risiken für das gesamte IT-Sicherheitsmanagement.

- Ein kompromittiertes globales Administratorkonto kann für Angreifer eine Möglichkeit darstellen, persistente Bedrohungen in das Unternehmen einzuschleusen und langfristigen Schaden anzurichten.

Best Practices für die Verwaltung des globalen Administrators

Um diese Risiken zu minimieren, sollten Unternehmen die folgenden bewährten Sicherheitsmaßnahmen umsetzen:

- Standard-Admin-Konto umbenennen: Verwenden Sie keine naheliegenden Namen wie , sondern setzen Sie auf nicht offensichtliche Namen wie , um automatisierte Angriffe zu erschweren.

- Starkes, einzigartiges Passwort verwenden: Ein komplexes Passwort mit einer Kombination aus Groß- und Kleinbuchstaben, Zahlen und Sonderzeichen ist essenziell, um das Konto vor Angriffen zu schützen.

- Multi-Faktor-Authentifizierung (MFA) aktivieren: MFA bietet einen zusätzlichen Schutz, indem eine zweite Authentifizierungsstufe notwendig wird, selbst wenn das Passwort kompromittiert wurde.

- Sicherheitscodes offline speichern: Halten Sie Backup-Codes in einem gesicherten physischen Tresor und nicht digital auf demselben System.

- Separate, personenbezogene Admin-Konten erstellen: Statt eines einzigen Admin-Kontos sollten Sie individuelle Admin-Konten mit personalisierten Namen anlegen, z. B.:

- MFA für alle Admin-Konten verpflichtend durchsetzen: Selbst wenn Conditional Access Policies existieren, sollte MFA für alle administrativen Konten strikt erzwungen werden, um maximale Sicherheit zu gewährleisten.

Risiko: Unkontrollierte Gästeinladungen

Microsoft 365 ermöglicht standardmäßig allen Benutzern, externe Gäste in das System einzuladen. Dies ist eine praktische Funktion, um mit Partnern oder Dienstleistern zusammenzuarbeiten. Doch ohne eine gezielte Kontrolle dieser Einladungen können erhebliche Sicherheitsrisiken entstehen.

Warum ist das kritisch?

- Unbefugte Weitergabe von Unternehmensdaten: Gäste mit Zugriff auf SharePoint oder OneDrive können Inhalte weiterfreigeben, auch an externe, nicht autorisierte Personen.

- Dauerhafte Freigabelinks: Selbst wenn ein Gast aus der Organisation entfernt wird, bleiben bestehende Freigabelinks aktiv, sodass Dritte weiterhin Zugriff auf Dokumente haben.

- Unkontrollierte Gästeinladungen: In der Standardkonfiguration können eingeladene Gäste selbst weitere Gäste einladen, was zu einer ungewollten Verbreitung sensibler Unternehmensdaten führen kann.

- Sichtbarkeit im Microsoft Entra Admin Center: Falls der Zugriff auf das Admin Center nicht eingeschränkt ist, können Gäste einsehen, welche weiteren externen Partner und Dienstleister eingeladen wurden, was vertrauliche Geschäftsbeziehungen offenlegt.

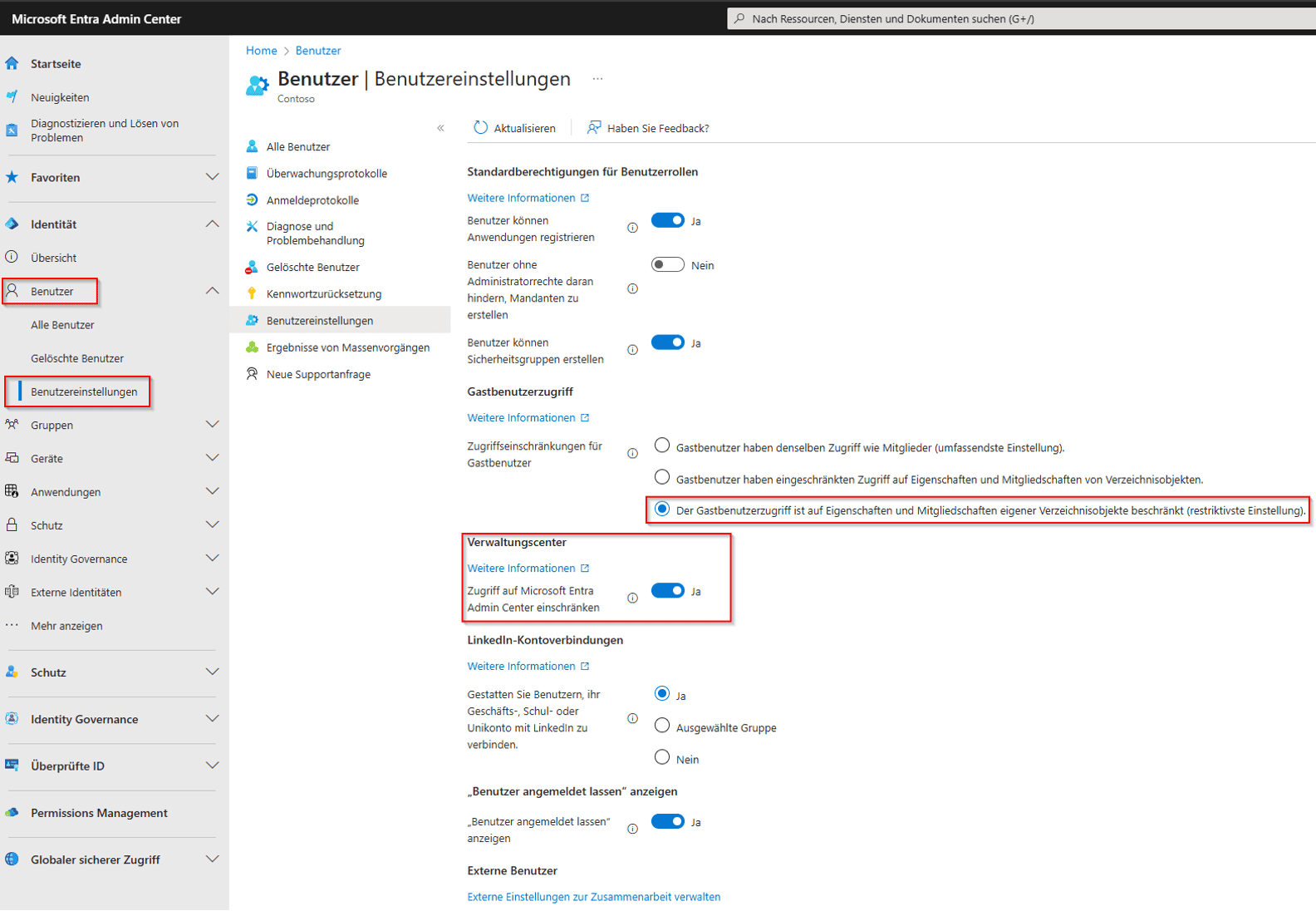

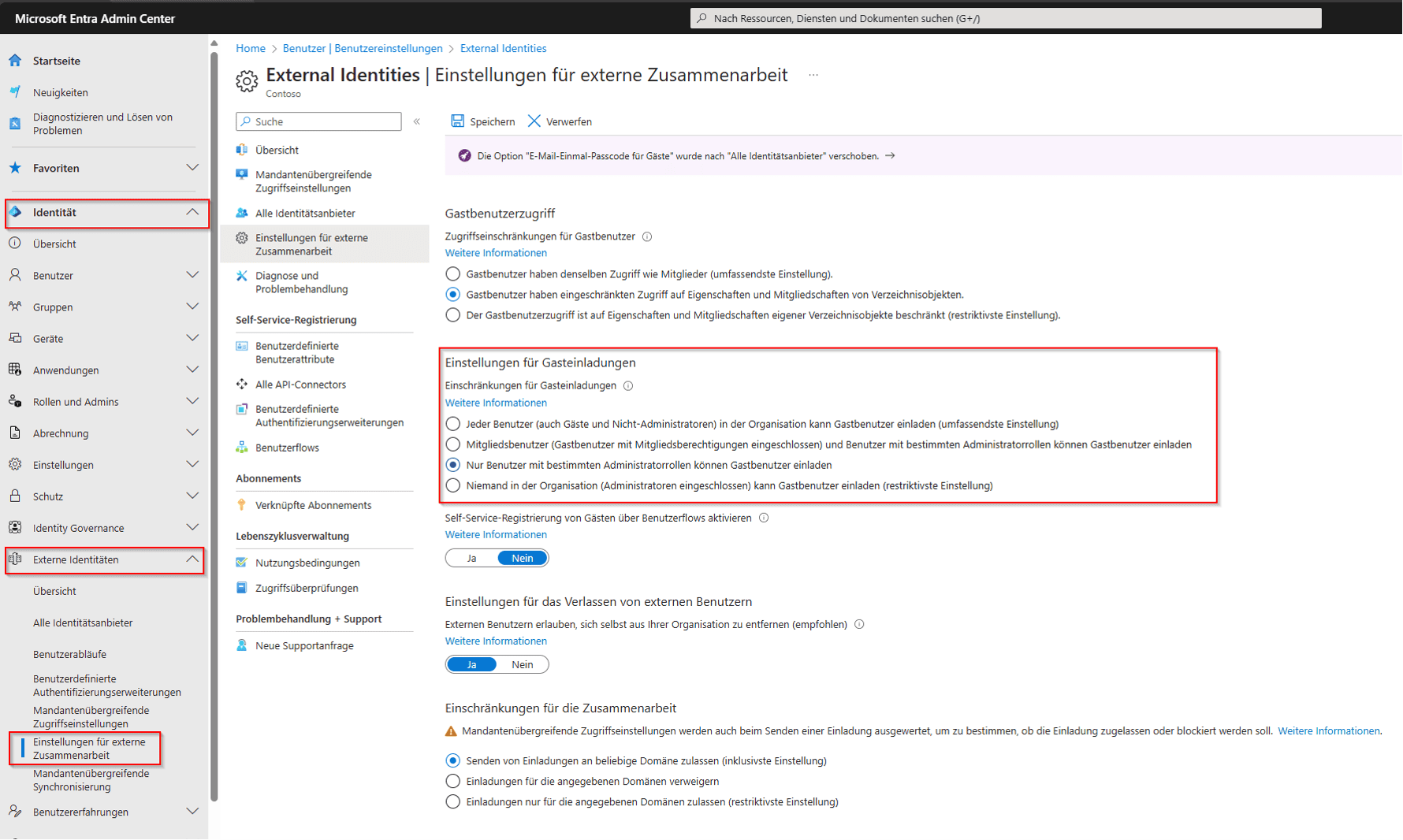

Lösung: Gast-Zugriffe einschränken

Die Risiken lassen sich mit wenigen gezielten Maßnahmen im Microsoft Entra Admin Center erheblich reduzieren:

- Gäste dürfen keine weiteren Gäste einladen → Entra Portal → Externe Identitäten → Gast-Einladungen verwalten.

- Gäste dürfen nur auf ihre eigenen Inhalte zugreifen → Entra Portal → Gastzugriff auf „eigene Objekte“ beschränken.

- Zugriff auf das Microsoft 365 Admin Center für Gäste sperren: Nur Administratoren sollten die Verwaltung von externen Nutzern übernehmen.

- Eingeschränkte Zulassung von Gästen: Aktivieren Sie eine Whitelist, um nur bestimmte Domains für Gastkonten zuzulassen (z. B. Partnerunternehmen).

Tipp: Für eine noch striktere Kontrolle können Conditional Access Policies genutzt werden, um den Zugriff auf Gäste von bestimmten Ländern oder IP-Adressen zu limitieren.

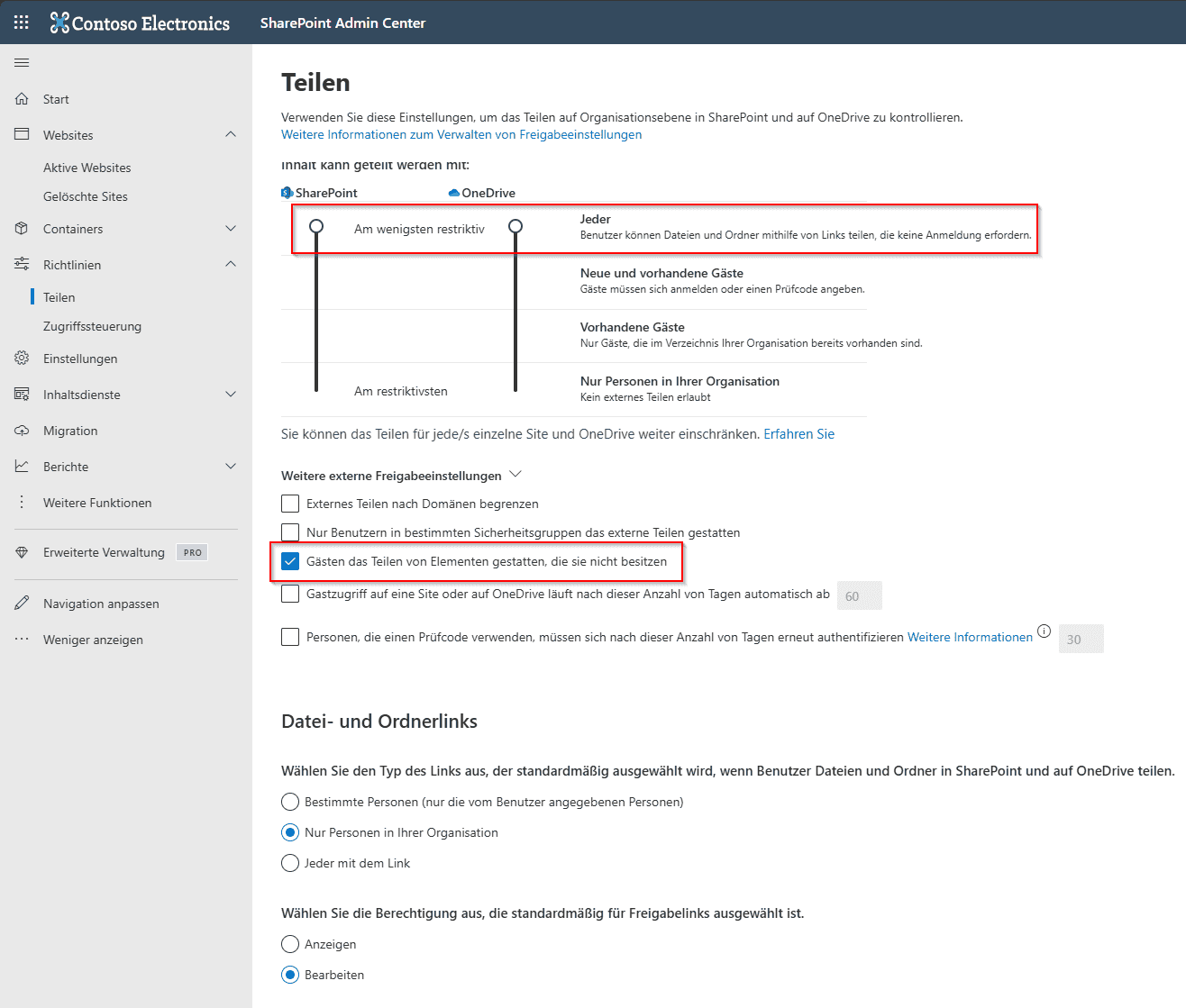

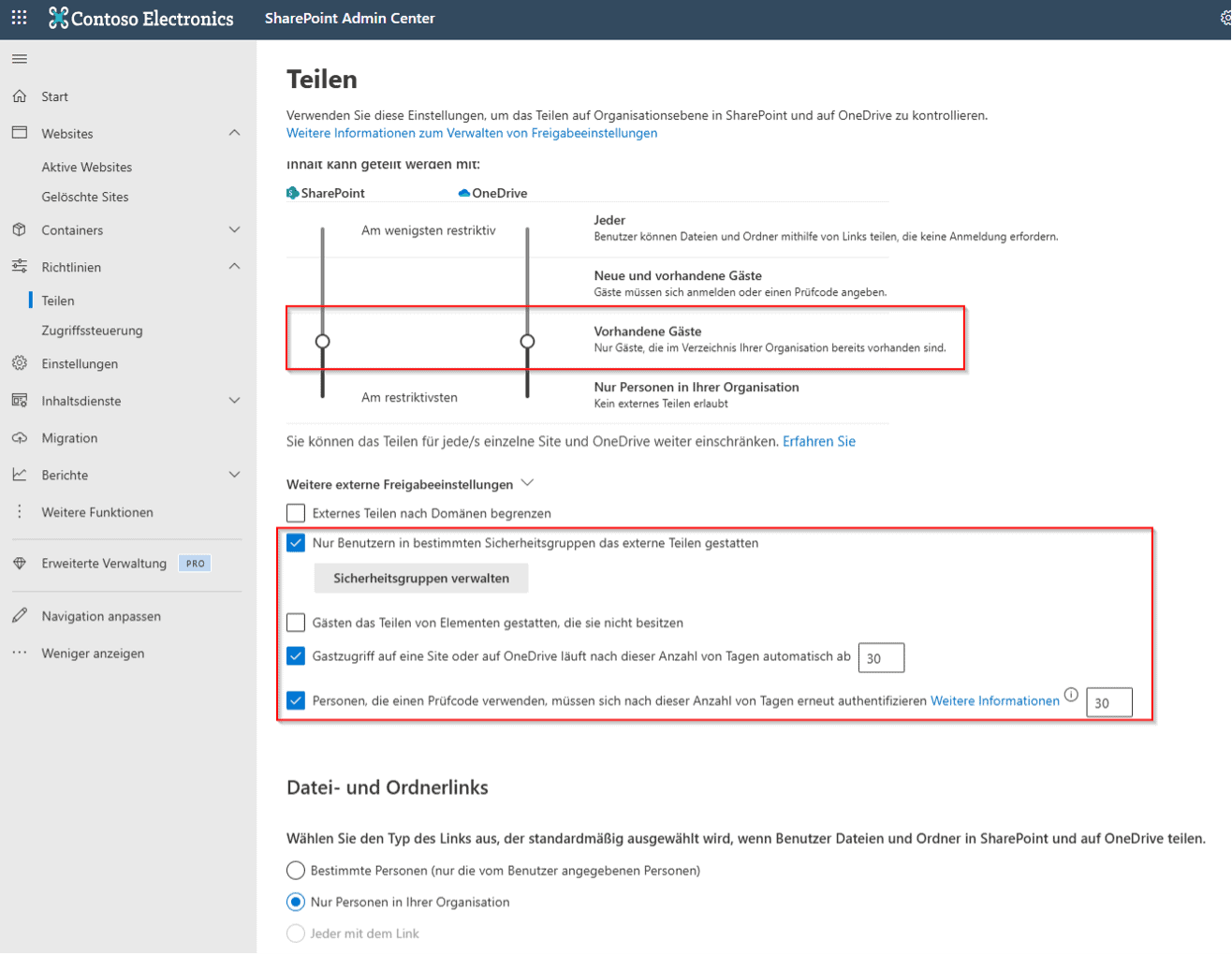

SharePoint & OneDrive: Externe Freigaben absichern

In der Standardkonfiguration sind SharePoint und OneDrive sehr offen eingestellt. Nutzer können Dateien oder Ordner über Freigabelinks teilen, die dann ohne Anmeldung geöffnet werden können.

Best Practices für SharePoint und OneDrive

- Externe Freigaben standardmäßig deaktivieren oder einschränken.

- Freigabe nur innerhalb der Organisation zulassen.

- Teilen von Inhalten nur für bestimmte Gruppen erlauben (z. B. nur für IT oder HR).

- Gäste dürfen keine Inhalte weiterfreigeben.

- Gastzugriffe nach einer bestimmten Zeit automatisch deaktivieren.

Zusätzlich kann Conditional Access genutzt werden, um den Zugriff für Gäste nur aus bestimmten Ländern oder IP-Adressen zu erlauben.

Fazit: Regelmäßige Sicherheitsprüfung ist essenziell

Microsoft 365 ist darauf optimiert, Kollaboration zu erleichtern – nicht Sicherheit zu gewährleisten. Daher ist es entscheidend, dass Unternehmen ihre Sicherheitsrichtlinien regelmäßig überprüfen und optimieren.

Wichtige Maßnahmen für einen sicheren Microsoft 365 Tenant

✅ Globalen Admin absichern & dedizierte Admin-Konten nutzen.

✅ Gäste nur durch Admins oder autorisierte Benutzergruppen einladen lassen.

✅ Externe Freigaben in SharePoint und OneDrive einschränken.

✅ MFA für alle Admin-Konten verpflichtend aktivieren.

Unser Rat: Sicherheit in den Fokus rücken

Wer diese Sicherheitsmaßnahmen konsequent umsetzt und regelmäßig überprüft, schützt seinen Microsoft 365 Tenant nachhaltig vor Datenverlust, Angriffen und unkontrollierten Zugriffen.

Ein regelmäßiger Health Check Ihres Microsoft 365 Tenants kann helfen, potenzielle Sicherheitslücken frühzeitig zu erkennen und geeignete Maßnahmen zu ergreifen. Unser Team unterstützt Sie gerne dabei, die Sicherheit Ihrer Microsoft 365 Umgebung zu optimieren. Kontaktieren Sie uns gern für eine unverbindliche Beratung.